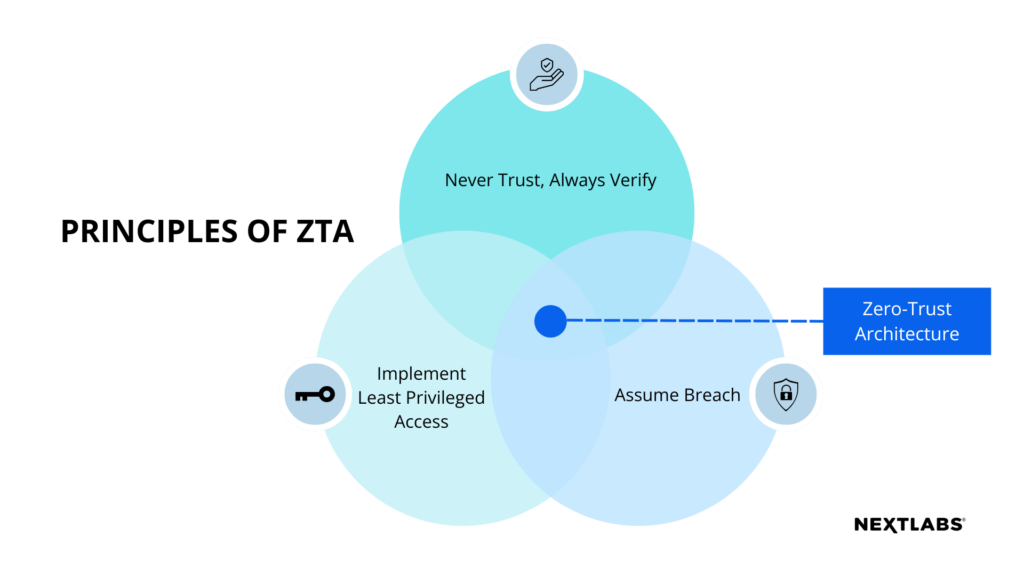

Les organisations adoptent des principes de sécurité Zero Trust car les modèles de sécurité traditionnels qui reposent sur une approche basée sur le périmètre ne suffisent plus à se protéger contre la sophistication et la fréquence croissantes des cyberattaques. Le principe Zero Trust est conçu pour remédier aux limites des modèles de sécurité traditionnels en supposant que toutes les tentatives d’accès sont potentiellement malveillantes, même si elles proviennent du réseau de l’organisation. Voici les principaux facteurs qui incitent les organisations à adopter le Zero Trust:

- Protégez-vous contre les violations de données: les violations de données peuvent avoir des conséquences financières et de réputation importantes pour les organisations. Zero Trust contribue à réduire le risque de violation de données en limitant l’accès aux données sensibles et en surveillant en permanence toutes les tentatives d’accès à la recherche de signes d’activité suspecte.

- Accès sécurisé: La pandémie de COVID-19 a accéléré l’adoption du travail à distance, ce qui a augmenté la surface d’attaque des organisations. Zero Trust permet de sécuriser l’accès à distance en garantissant que tous les appareils et utilisateurs sont vérifiés et authentifiés avant de se voir accorder l’accès aux données ou à d’autres ressources.

- Conformité: de nombreux secteurs sont soumis à des exigences strictes de conformité réglementaire, telles que HIPAA, PCI DSS et GDPR. Zero Trust peut aider les organisations à répondre à ces exigences de conformité en garantissant que seuls les utilisateurs autorisés ont accès aux données sensibles.

- Prévention des mouvements latéraux: une fois qu’un cyberattaquant accède à un réseau, un système ou une application sécurisée, il peut se déplacer latéralement au sein de cette ressource pour trouver des données précieuses. Zero Trust peut aider à empêcher les mouvements latéraux en segmentant un réseau, un système, une application ou une base de données en zones plus petites et isolées et en limitant l’accès aux seuls utilisateurs et appareils autorisés.

- Paysage des menaces en évolution: les cybermenaces évoluent constamment et les modèles de sécurité traditionnels peuvent ne pas être en mesure de suivre les dernières menaces. Zero Trust est conçu pour être adaptatif et capable d’évoluer avec l’évolution du paysage des menaces, garantissant ainsi que les organisations sont mieux protégées contre les dernières menaces.

En adoptant Zero Trust, les organisations peuvent mieux protéger leurs systèmes, données et ressources contre les cybermenaces. Zero Trust aide les organisations à réduire leur surface d’attaque, à minimiser l’impact d’une violation et à améliorer leur posture de sécurité globale en vérifiant en permanence l’identité des utilisateurs et des appareils et en évaluant le profil de risque des demandes d’accès.